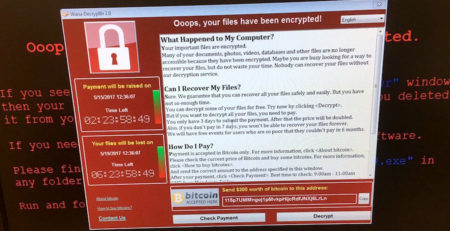

Zero-Day-Lücke in Microsoft Windows

Die Lücke soll sich mit wenig Aufwand ausnutzen lassen und Windows-Systeme zum Absturz bringen; auch können Angreifer Schadcode mit Kernel-Rechten ausführen, warnt das CERT der Carnegie Mellon University.

Microsoft Windows kann sich an über das Netzwerkprotokoll Server Message Block (SMB) verschickten Datenverkehr verschlucken und abstürzen. Das kommt zum Einsatz, um sich etwa mit Netzwerkfreigaben zu verbinden. Im schlimmsten Fall könnten Angreifer sogar Schadcode auf Systeme schieben und mit Kernel-Rechten ausführen, warnt das renommierte CERT der Carnegie Mellon University (CMU). Der Schweregrad der Lücke ist mit dem höchsten CVSS Base Score 10 eingestuft.

Von dem Sicherheitsproblem sollen Windows 8.1, 10 und Windows Server 2012, 2016 betroffen sein.

Der Angriff kann von einem bösartigen Server übers Netz erfolgen, mit dem sich ein Windows-System verbinden will. Ein solcher Verbindungsversuch lässt sich etwa durch das Öffnen einer Ressource auf einem Netzwerk-Laufwerk auslösen. Der Angriff erfordert keine Anmeldung auf dem Server.

Noch kein Patch in Sicht

Microsoft hat bislang noch kein Security Update veröffentlicht, gerüchten zufolge soll aber am Februar Patchday (zweiter Dienstag des Monats) am 7. Februar ein Patch erscheinen.

Wir raten Dringend bei Systemen die über keine Internetverbindung verfügen oder bei denen Updates zurückgehalten werden den Patch nach erscheinen unverzüglich einzuspielen!

Quelle: HEISE